历史上的今天

今天是:2024年09月03日(星期二)

2021年09月03日 | 首个汽车信息安全ISO国际标准正式发布ISO-SAE 21434

2021-09-03 来源:智车科技

2021年8月31日,ISO国际标准化组织正式发布了ISO/SAE 21434:Road vehicles-Cybersecurity engineering(道路车辆 信息安全工程)标准,该标准定义了针对所有车载电子系统、车辆部件、车载软件及外部网络的网络信息安全工程设计实践/做法。

标准发布

标准主要规定了道路车辆电子电气系统及其组件和接口在概念、开发、生产、运行、维护和销毁阶段工程相关的信息安全风险管理要求,标准主要侧重于汽车信息安全流程,并未规定与信息安全相关的具体技术或解决方案。作为当前汽车信息安全领域最重要的国际标准之一,其发布将为汽车全生命周期的信息安全过程管理及信息安全管理体系建设提供有力支撑。

该标准制订工作自2016年1月30日启动,2021年8月发布。由中汽中心牵头组织行业专家正在推进将ISO/SAE 21434国际标准转化为推荐性国家标准《道路车辆 信息安全工程》。该标准文件由技术委员会ISO/TC 22、道路车辆、小组委员会SC 32、电气和电子部件及通用系统方面以及SAE TEVEES18A车辆信息安全系统工程委员会共同编制。ISO/SAE 21434第一版取消并替代SAE J3061:2016- Cybersecurity Guidebook for Cyber-Physical Vehicle Systems。

ISO/SAE 21434概述

ISO/SAE 21434概览

ISO/SAE 21434侧重于汽车电子产品设计和开发中的网络安全风险。该标准涵盖网络安全治理和结构、车辆整个生命周期的安全工程以及后期生产安全流程。ISO/SAE 21434的前置ISO标准是ISO 26262“道路车辆-功能安全”。ISO 26262为汽车安全提供了一个生命周期(管理、开发、生产、经营、服务、报废)理念,并在这些生命周期阶段中提供必要的支持。该标准涵盖功能性安全方面的整体开发过程(包括需求规划、设计、实施、集成、验证、确认和配置)。26262不包括软件开发或车辆子系统,也不包括如何处理网络安全事件。ISO/SAE 21434涵盖了网络安全的各个方面——从车辆的初始设计到报废。供应链也包括在汽车生产的每个步骤中。ISO/SAE 21434涵盖了连接车辆生命周期的所有阶段,包括电气和电子系统,包括其部件和接口,包括:• 设计与工程• 生产• 客户操作• 维修保养• 报废这种网络安全管理的生命周期方法使ISO/SAE 21434成为连接车辆网络安全最全面的方法之一。

对汽车原始设备制造商和开发商的影响

任何制造商、开发人员或OEM都应考虑积极地将ISO/SAE 21434集成到其当前的生产过程中。新标准的主要关注点是网络信息安全。标准的重点是通过规范制造商测试其产品的方式,为汽车消费者提供更好的安全性。

ISO/SAE 21434要求制造商和开发商进行风险评估。在识别风险之前,厂商需要知道是什么导致了风险。评估将识别可能容易受到攻击的任何组件、API或软件功能。完成评估后,应识别漏洞。

对汽车开发商和制造商的影响是,他们可以生产在发布前经过测试的应用程序和组件,这有利于驾驶员和他们的安全。

标准也与其他框架一起工作:在ISO/SAE 21434的情况下,NIST SP-800—30和StAMARDISO/IEC 31010可用于使用尝试和测试的方法建立风险评估的基础。

ISO/SAE 21434标准由汽车利益相关者引入,以解决连接带来的安全问题。该标准为强化安全性提供了一个框架,促进使用更理想的方法构建更安全的车辆。

ISO/SAE 21434:2021标准简介

(一)标准一般信息

状态:已发布发布日期:2021-08版本:第1版页数:81页技术委员会:ISO/TC 22/SC 32 Electrical and electronic components and general system aspects(电气和电子元件及一般系统相关)

(二)标准的目的

本文件阐述了道路车辆电气和电子(E/E)系统工程中的信息安全观点。通过确保对信息安全的适当考虑,本文件旨在使电子/电子系统工程跟上最先进的技术和不断发展的攻击方法。本文档提供了与信息安全工程相关的词汇、目标、要求和准则,作为整个供应链中共同理解的基础。这使组织能够:•定义信息安全政策和流程;•管理信息安全风险;•培养信息安全文化。本文件可用于实施信息安全管理系统,包括信息安全风险管理。

(三)本文件的组织

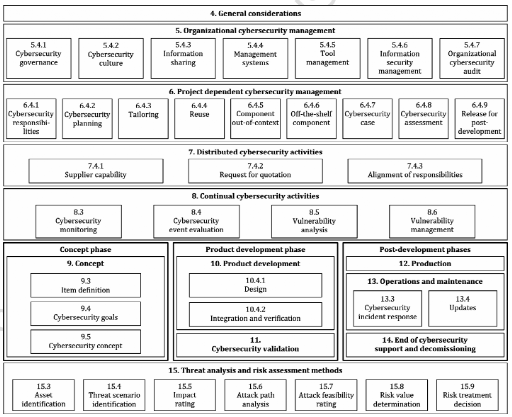

图1给出了标准文档结构的概述。图1的元素没有规定各个主题的执行顺序。标准文件概述

第4条(一般注意事项)仅供参考,包括本文件中道路车辆信息安全工程方法的背景和观点。

第5条(组织信息安全管理)包括组织信息安全政策、规则和流程的信息安全管理和规范。

第6条(项目相关信息安全管理)包括项目层面的信息安全管理和信息安全活动。

第7条(分布式信息安全活动)包括在客户和供应商之间分配信息安全活动责任的要求。

第8条(持续信息安全活动)包括为持续风险评估提供信息的活动,并定义了在信息安全支持结束前电子/电子系统的脆弱性管理(vulnerability management)。

第9条(概念)包括确定项目信息安全风险、信息安全目标和信息安全要求的活动。

第10条(产品开发)包括定义信息安全规范、实施和验证信息安全要求的活动。

第11条(信息安全验证)包括车辆级项目的信息安全验证。

第12条(生产)包括物品或组件制造和组装的信息安全相关方面。

第13条(操作和维护)包括与信息安全事件响应和项目或组件更新相关的活动。

第14条(结束信息安全支持及报废)包括结束项目或组件支持和报废的信息安全考虑因素。

第15条(威胁分析和风险评估方法)包括模块化的分析和评估方法,以确定信息安全风险的程度,从而采取措施。

第5条至第15条有自己的目标、规定(即要求、建议、许可)和工作成果(work products)。工作成果是满足一个或多个相关要求的信息安全活动的结果。

“先决条件”是由前一阶段的工作成果组成的强制性输入,“进一步支持信息”是指可以考虑的信息,可由有别于信息安全活动负责人的来源提供。

条款和工作成果被分配唯一标识符,由两个字母的缩写(“RQ”表示要求,“RC”表示建议,“PM”表示许可,“WP”表示工作成果)组成,后跟两个数字,用连字符分隔。第一个数字表示该条款,第二个数字分别表示该条款的条款或工作成果的连续顺序。例如,[RQ-05-14]指第5条中的第14条规定,这是一项要求。

(四)标准目录

| 标准目录 | (参考译文) |

| Foreword | 前言 |

| Introduction | 介绍 |

| 1 Scope | 1范围 |

| 2 Normative references | 2规范性引用文件 |

| 3 Terms, definitions and abbreviated terms | 3术语、定义和缩略语 |

| 3.1 Terms and definitions | 3.1术语和定义 |

| 3.2 Abbreviated terms | 3.2缩略语 |

| 4 General considerations | 4总体考虑 |

| 5 Organizational cybersecurity management | 5组织信息安全管理 |

| 5.1 General | 5.1通则 |

| 5.2 Objectives | 5.2目标 |

| 5.3 Inputs | 5.3输入 |

| 5.4 Requirements and recommendations | 5.4要求和建议 |

| 5.5 Work products | 5.5工作产品(成果) |

| 6 Project dependent cybersecurity management | 6项目相关信息安全管理 |

| 6.1 General | 6.1通则 |

| 6.2 Objectives | 6.2目标 |

| 6.3 Inputs | 6.3输入 |

| 6.4 Requirements and recommendations | 6.4要求和建议 |

| 6.5 Work products | 6.5工作成果 |

| 7 Distributed cybersecurity activities | 7.分布式信息安全活动 |

| 7.1 General | 7.1通则 |

| 7.2 Objectives | 7.2目标 |

| 7.3 Inputs | 7.3输入 |

| 7.4 Requirements and recommendations | 7.4要求和建议 |

| 7.5 Work products | 7.5工作成果 |

| 8 Continual cybersecurity activities | 8持续信息安全活动 |

| 8.1 General | 8.1通则 |

| 8.2 Objectives | 8.2目标 |

| 8.3 Cybersecurity monitoring | 8.3信息安全监控 |

| 8.4 Cybersecurity event evaluation | 8.4信息安全事件评估 |

| 8.5 Vulnerability analysis | 8.5漏洞分析 |

| 8.6 Vulnerability management | 8.6漏洞管理 |

| 9 Concept | 9概念 |

| 9.1 General | 9.1通则 |

| 9.2 Objectives | 9.2目标 |

| 9.3 Item definition | 9.3项目定义 |

| 9.4 Cybersecurity goals | 9.4信息安全目标 |

| 9.5 Cybersecurity concept | 9.5信息安全概念 |

| 10 Product development | 10 产品开发 |

| 10.1 General | 10.1通则 |

| 10.2 Objectives | 10.2目标 |

| 10.3 Inputs | 10.3输入 |

| 10.4 Requirements and recommendations | 10.4要求和建议 |

| 10.5 Work products | 10.5工作产品 |

| 11 Cybersecurity validation | 11信息安全验证 |

| 11.1 General | 11.1通则 |

| 11.2 Objectives | 11.2目标 |

| 11.3 Inputs | 11.3输入 |

| 11.4 Requirements and recommendations | 11.4要求和建议 |

| 11.5 Work products | 11.5工作产品 |

| 12 Production | 12生产 |

| 12.1 General | 12.1通则 |

| 12.2 Objectives | 12.2目标 |

| 12.3 Inputs | 12.3输入 |

| 12.4 Requirements and recommendations | 12.4要求和建议 |

| 12.5 Work products | 12.5工作产品 |

| 13 Operations and maintenance | 13运行和维护 |

| 13.1 General | 13.1通则 |

| 13.2 Objectives | 13.2目标 |

| 13.3 Cybersecurity incident response | 13.3信息安全事件响应 |

| 13.4 Updates | 13.4更新 |

| 14 End of cybersecurity support and decommissioning | 14信息安全支持结束和报废 |

| 14.1 General | 14.1通则 |

| 14.2 Objectives | 14.2目标 |

| 14.3 End of cybersecurity support | 14.3信息安全支持结束 |

| 14.4 Decommissioning | 14.4报废 |

| 15 Threat analysis and risk assessment methods | 15威胁分析和风险评估方法 |

| 15.1 General | 15.1通则 |

| 15.2 Objectives | 15.2目标 |

| 15.3 Asset identification | 15.3资产识别 |

| 15.4 Threat scenario identification | 15.4威胁场景识别 |

| 15.5 Impact rating | 15.5影响等级 |

| 15.6 Attack path analysis | 15.6攻击路径分析 |

| 15.7 Attack feasibility rating | 15.7攻击可行性等级 |

| 15.8 Risk value determination | 15.8风险值确定 |

| 15.9 Risk treatment decision | 15.9风险处理决策 |

| Annex A Summary of cybersecurity activities and work products | 附录A 信息安全活动和工作成果概述 |

| A.1 General | A.1概述 |

| A.2 Overview of cybersecurity activities and work products | A.2信息安全活动和工作成果概述 |

| Annex B Examples of cybersecurity culture | 附录B 信息安全文化示例 |

| Annex C Example of cybersecurity interface agreement template | 附录C 信息安全接口协议模板示例 |

| C.1 General | C.1概述 |

| C.2 Example template | C.2示例模板附录 |

| Annex D Cybersecurity relevance – example methods and criteria | 附件D 信息安全相关性-示例方法和标准 |

| D.1 General | D.1总则 |

| D.2 Methods | D.2方法 |

| Annex E Cybersecurity assurance levels | 附件E 网络安全保证分级 |

| E.1 General | E.1总则 |

| E.2 Determining a CAL | E.2确定CAL |

| E.3 Using a CAL | E.3使用CAL |

| Annex F Guidelines for impact rating | 附件F 影响评级指南 |

| F.1 General | F.1总则 |

| F.2 Impact rating for safety damage | F.2安全损伤的冲击等级 |

| F.3 Impact rating for financial damage | F.3财务损失的影响评级 |

| F.4 Impact rating for operational damage | F.4操作损伤的冲击等级 |

| F.5 Impact rating for privacy damage | F.5隐私损害的影响评级附录 |

| Annex G Guidelines for attack feasibility rating | G 攻击可行性评级指南 |

| G.1 General | G.1概述 |

| G.2 Guidelines for the attack potential-based approach | G.2基于攻击潜力的方法指南 |

| G.3 Guidelines for the CVSS-based approach | G.3基于CVSS的方法指南 |

| G.4 Guidelines for the attack vector-based approach | G.4基于攻击向量的方法指南 |

| Annex H Examples of application of TARA methods – headlamp system | 附录H TARA方法应用示例-前照灯系统 |

| H.1 General | H.1通则 |

| H.2 Example activities for concept phase of a headlamp system | H.2前照灯系统概念阶段的活动示例 |

| BIBLIOGRAPHY | 参考文献 |

(五)图目录

| 图目录 | (参考译文) |

| Figure 1 — Overview of this document | 图1-本文件概述 |

| Figure 2 — Overall cybersecurity risk management | 图2-总体信息安全风险管理 |

| Figure 3 — Relationship between item, function, component and related terms | 图3-事项、功能、组件和相关术语之间关系 |

| Figure 4 — Cybersecurity governance | 图4-信息安全治理 |

| Figure 5 — Integration of off-the-shelf and out-of-context components | 图5-现有组件和非关联组件的集成 |

| Figure 6 — Reuse analysis examples | 图6-重用分析示例 |

| Figure 7 — Cybersecurity assessment in relation to other cybersecurity activities | 图7-与其他信息安全活动相关的信息安全评估 |

| Figure 8 — Use cases for customer/supplier relationships in the supply chain | 图8-供应链中客户/供应商关系的用例 |

| Figure 9 — Example of product development activities in the V-model | 图9-V型模型中的产品开发活动示例 |

| Figure C.1 — Example of a cybersecurity interface agreement template | 图C.1-信息安全接口协议模板示例 |

| Figure D.1 — Cybersecurity relevance example method and criteria | 图D.1-信息安全相关性示例方法和标准 |

| Figure E.1 — Relationship between a CAL and risk | 图E.1-CAL和风险之间的关系 |

| Figure H.1 — Interactions in concept phase | 图H.1-概念阶段的交互 |

| Figure H.2 — Example of item boundary and preliminary architecture of the headlamp system | 图H.2-项目边界和初步架构-前照灯系统 |

(六)表目录

| 表目录 | (参考译文) |

| Table G.1 — Elapsed time | G.1-经过时间 |

| Table G.2 — Specialist expertise | G.2-专家专业知识 |

| Table G.3 — Knowledge of the item or component | G.3-项目或组件知识 |

| Table G.4 — Window of opportunity | G.4-机会窗口 |

| Table G.5 — Equipment | G.5-设备 |

| Table G.6 — Example aggregation of attack potential | G.6-潜在攻击聚合示例 |

| Table G.7 — Example attack potential mapping | G.7-潜在攻击映射示例 |

| Table G.8 — Example CVSS exploitability mapping | G.8-CVSS可利用性映射示例 |

| Table G.9 — Attack vector-based approach | G.9-基于攻击向量的方法 |

| Table H.1 — Example description of the operational environment | H.1-操作环境的示例说明 |

| Table H.2 — Example list of assets and damage scenarios | H.2-资产和损害场景的示例列表 |

| Table H.3 — Example of impact ratings for damage scenarios | H.3-损害场景的影响评级示例 |

| Table H.4 — Example threat scenarios | H.4-威胁场景示例 |

| Table H.5 — Example attack paths for threat scenarios | H.5-威胁场景的攻击路径示例 |

| Table H.6 — Examples of attack feasibility rating with the attack vector-based approach | H.6-基于攻击向量方法的攻击可行性示例评级 |

| Table H.7 — Examples of attack feasibility rating with the attack potential-based approach | H.7-基于攻击潜力方法的攻击可行性评级示例 |

| Table H.8 — Risk matrix example | H.8-风险矩阵示例 |

| Table H.9 — Examples of determined risk values | H.9-确定的风险值示例 |

| Table H.10 — Example translation of impact and attack feasibility to numerical values | H.10-影响和攻击可行性转换为数值的示例 |

(七)部分标准内容(译文仅供参考):

1.范围本文件规定了有关道路车辆电气和电子(E/E:electrical and electronic)系统(包括其部件和接口)的概念、产品开发、生产、操作、维护和报废的信息安全风险管理(cybersecurity risk management)工程要求。

定义了一个框架,其中包括信息安全流程的要求以及沟通和管理信息安全风险的通用语言。

本文件适用于在本文件出版后开始开发或修改的系列生产道路车辆E/E系统,包括其部件和接口。

本文件未规定与信息安全相关的具体技术或解决方案。

2.规范性引用文件ISO 26262-3:2018,Road vehicles — Functional safety — Part 3: Concept phase(道路车辆-功能安全-第3部分:概念阶段)

3.术语、定义和缩写术语/Terms, definitions and abbreviated terms

3.1术语和定义在本文件中,适用以下术语和定义。ISO和IEC在以下地址维护用于标准化的术语数据库:•ISO在线浏览平台:https://www.iso.org/obp•IEC电子百科全书:https://www.electropedia.org/

3.1.1

architectural design

representation that allows for identification of components (3.1.7), their boundaries, interfaces and interactions

3.1.2

asset

object that has value, or contributes to value

Note 1 to entry: An asset has one or more cybersecurity properties (3.1.20) whose compromise can lead to one or more damage scenarios (3.1.22).

3.1.3

attack feasibility

attribute of an attack path (3.1.4) describing the ease of successfully carrying out the corresponding set of actions

3.1.4

attack path

attack

set of deliberate actions to realize a threat scenario (3.1.33)

史海拾趣

|

各位大哥,现在我有一个环行变压器,初级和次级砸数比是8:1,然后一个小的震荡磁环初级和次级砸数比是1:1。哪位大哥可以帮我设计一个简单一点的电路可以用来测试这个变压器的同名端… 查看全部问答> |

|

刚开始使用LM3S1138,在开发例程里面看到对GPIO口引脚操作的函数,问题:有没有直接读写8bit端口的方法,就像以前的51单片机那样,P0=0xff,等等。谢谢! … 查看全部问答> |

|

ADM3052各类型CAN收发器 总线侧带线性电源 ADM3052是一款隔离式控制器区域网络(CAN)物理层收发器,集成V+线性调节器,符合ISO 11898标准。 该器件采用ADI公司的 iCoupler® 技术,将三通道隔离器、CAN收发器和LDO调节器集成于单封装中。逻辑 ...… 查看全部问答> |